Trier les meules de foin pour trouver des aiguilles CTI

Vision trouble Les systèmes CTI sont confrontés à des enjeux majeurs allant de la taille des réseaux de collecte à … Read More

Le piratage massif de la chaîne d’approvisionnement 3CX a ciblé les entreprises de crypto-monnaie

Attaques de la chaîne d’approvisionnement logicielle, dans lequel les pirates corrompent des applications largement utilisées pour pousser leur propre code … Read More

Western Digital touché par une violation de la sécurité du réseau

03 avril 2023Ravie LakshmananCyberattaque / Sécurité des données Le fabricant d’appareils de stockage de données Western Digital a révélé lundi … Read More

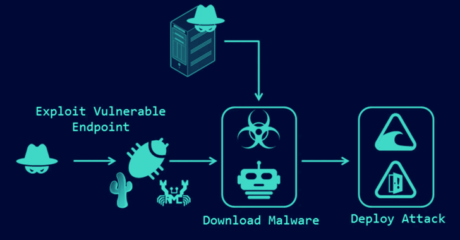

Vulnérabilités Cacti, Realtek et IBM Aspera Faspex sous exploitation active

01 avril 2023Ravie LakshmananCyberattaque / Vulnérabilité Des failles de sécurité critiques dans Cacti, Realtek et IBM Aspera Faspex sont exploitées … Read More

La fuite ‘Vulkan’ offre un aperçu du livre de jeu de la cyberguerre en Russie

As tu entendu que Donald Trump a été inculpé cette semaine ? Bien sûr que vous avez fait. Question ridicule. … Read More

Microsoft corrige une nouvelle vulnérabilité Azure AD affectant la recherche Bing et les principales applications

01 avril 2023Ravie LakshmananAzure/Active Directory Microsoft a corrigé un problème de mauvaise configuration affectant Azure Active Directory (DAA) service de … Read More