Certains articles de veille peuvent faire l'objet de traduction automatique.

Les attaques de phishing sont devenues l’une des principales préoccupations du monde des affaires en matière de cybersécurité. Ces attaques d’ingénierie sociale se sont multipliées au fil des ans. le rapport le plus récent de la coalition Anti-Phishing Working Group identifiant plus de 266 000 sites Web usurpés actifs, soit près du double du nombre détecté au cours du quatrième trimestre 2018.

Les pirates ont fait évoluer leurs méthodes, passant des attaques de phishing ordinaires au spear phishing, où ils utilisent des messages électroniques déguisés comme provenant de sources légitimes pour duper des individus spécifiques.

C’est pourquoi le marché mondial des logiciels de protection contre le spear phishing devrait atteindre 1,8 milliard de dollars d’ici 2025.

Cependant, les défenses conventionnelles peuvent encore s’avérer insuffisantes en raison d’une faiblesse particulière du périmètre de sécurité : le facteur humain. En effet, certains 33 pour cent des violations de données de 2019 impliquaient des humains victimes d’attaques d’ingénierie sociale. Et compte tenu de la façon dont sophistiquée et créatif les auteurs d’hameçonnage ont obtenu, il est facile de voir comment même les plus avertis d’entre nous peuvent devenir des victimes.

« Généralement, les départements de sécurité de l’information sont confrontés à deux problèmes : la technologie et les facteurs humains », explique Mika Aalto, PDG de la société de logiciels de formation au phishing. Hoxhunt. « On peut disposer de la meilleure technologie pour protéger ses actifs, mais si un employé tombe dans un piège d’ingénierie sociale, cela peut compromettre les efforts visant à protéger l’organisation contre les cybercriminels. »

La complexité croissante du harponnage (Spear Phishing)

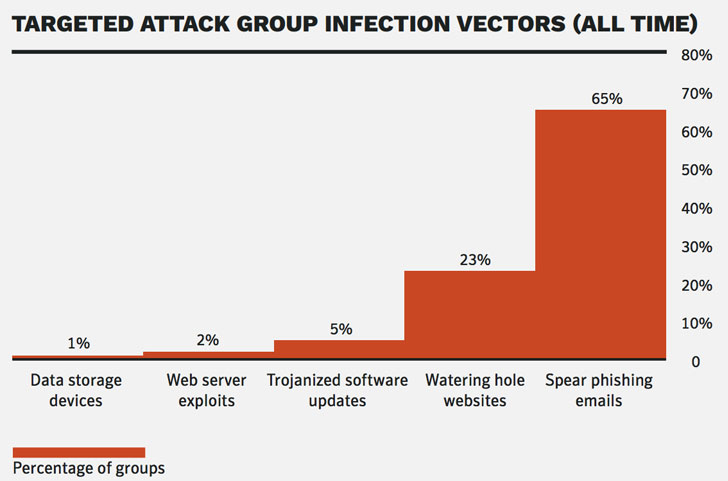

En ciblant des personnes spécifiques avec des messages habilement déguisés pour paraître légitimes, les attaques de spear-phishing incitent les utilisateurs à ouvrir des pièces jointes pour exécuter des logiciels malveillants ou à cliquer sur des liens menant à de faux sites Web conçus pour voler des informations. Selon un rapport de Symantec, 65 % de toutes les attaques ciblées ont fait appel au spear-phishing, ce qui en fait de loin la forme d’attaque la plus courante.

Les attaquants disposent désormais de toute une série d’armes dans leur arsenal pour mener à bien leurs campagnes de spear-phishing et toute autre tactique qu’ils voudraient essayer pour la taille. Des botnets massifs sont désormais disponibles, directement ou en location, qui leur permettent de diffuser des escroqueries à des millions de cibles potentielles.

Les attaquants tirent également parti de l’intelligence artificielle (IA) pour lancer des attaques plus puissantes. Ils utilisent désormais le traitement du langage, l’extraction de données et l’automatisation pour créer instantanément des courriels réalistes, hautement personnalisés et utilisant même le vocabulaire et la syntaxe courants d’aujourd’hui.

Cette sophistication croissante permet aux courriels et aux messages de harponnage de contourner les défenses conventionnelles telles que les filtres anti-spam.

L’homme, maillon faible de la cybersécurité

Les organisations investissent massivement dans des solutions de sécurité de niveau entreprise pour couvrir la plupart des vecteurs d’attaque potentiels, comme les outils de sécurité des points de terminaison, les pare-feu, les filtres anti-spam et les plateformes de simulation et de test des attaques. Mais malgré ces investissements croissants, de nombreuses infrastructures restent vulnérables en raison de la faillibilité humaine.

D’après l’éditeur de logiciels Kaspersky, la négligence du personnel est le principal facteur de risque. deuxième plus probable cause d’une violation de données, juste après les logiciels malveillants. Par exemple, certains employés ont tendance à négliger l’importance de la mise à jour des systèmes d’exploitation et des logiciels de leur poste de travail.

Cela expose l’infrastructure de leur organisation aux pirates qui peuvent facilement exploiter les vulnérabilités non corrigées. Les employés continuent également à se laisser prendre au piège des attaques d’ingénierie sociale et de phishing en cliquant sur des courriels suspects ou en suivant les instructions d’une demande frauduleuse.

Comme les courriels de spear-phishing peuvent désormais passer outre les filtres anti-spam, les organisations sont d’autant plus exposées, et tous les membres de l’équipe doivent maintenir un haut niveau de vigilance.

C’est pourquoi Aalto considère que la prévention du phishing est une question d’interaction et pas seulement d’éducation. « Les méthodes traditionnelles de formation à la cybersécurité, telles que les simulations de phishing, ne fonctionnent pas car elles sont uniquement axées sur la sensibilisation », explique-t-il. « Au lieu de cela, la formation devrait souligner l’importance de l’engagement.

Le succès repose fortement sur l’apprentissage continu : dans un monde idéal, les employés reçoivent fréquemment une formation actualisée qui les prépare à des attaques d’ingénierie sociale sophistiquées, tant sur le lieu de travail que dans leur vie privée, et s’y engagent. »

Et sans ce type de préparation, les conséquences peuvent être graves. Fin 2019, le groupe de médias japonais Nikkei a été victime d’une escroquerie par hameçonnage lorsqu’un employé a transféré… environ 29 millions de dollars sur le compte bancaire d’un cybercriminel. L’escroc s’est fait passer pour un cadre de Nikkei et a donné des instructions frauduleuses à un employé pour effectuer le transfert.

Renforcer le facteur humain

L’adoption généralisée d’outils de sécurité peut créer un faux sentiment de sécurité chez les employés. Ils peuvent être amenés à croire que tout courriel ou message qui n’est pas envoyé dans le dossier des pourriels peut être ouvert en toute sécurité.

C’est pourquoi les solutions de formation automatisée des employés sont si efficaces lorsqu’il s’agit d’aider les entreprises à éviter d’être victimes d’attaques de phishing. Hoxhunt, par exemple, peut lancer des campagnes de phishing simulées qui sont personnalisées en fonction de la langue et de la localisation de l’utilisateur. Ces courriels ressemblent aux menaces actuelles dans le secteur.

La plateforme utilise également l’IA pour recueillir des informations sur l’organisation et ses membres afin d’adapter la formation en fonction des besoins de chacun de ses utilisateurs. Lorsqu’un utilisateur ne signale pas une attaque simulée, il reçoit des informations de cybersécurité sous forme de bouchées et des conseils sur la manière de détecter les menaces.

En outre, les employés sont récompensés par le système lorsqu’ils signalent des courriels de phishing. Les membres du personnel peuvent également suivre leurs progrès et les comparer à ceux de leurs pairs via un tableau de classement.

En promouvant la sensibilisation ainsi que l’engagement, cette approche garantit que les employés sont équipés des bonnes compétences et connaissances qui leur permettent de faire face à ces dernières menaces.

Développer le bon état d’esprit

L’augmentation des campagnes de spear-phishing et la multiplication des incidents liés aux violations de données devraient tous nous inquiéter. Il ne suffit pas de s’appuyer sur des solutions de sécurité classiques, basées sur la technologie, pour se défendre contre les diverses menaces, d’autant que l’erreur humaine reste un facteur de risque essentiel.

Il est grand temps que les humains soient considérés comme un élément important de la cybersécurité. Cependant, s’attaquer à l’élément humain n’est pas chose aisée, car cela nécessite un changement dans l’état d’esprit de chacun.

« Seul l’apprentissage continu conduit à un changement de comportement durable, essentiel pour que les employés puissent défendre les actifs de l’organisation », conclut Aalto. « Se concentrer sur le renforcement positif dans la formation à la cybersécurité garantira des défenses plus solides. »

Poster un commentaire