Certains articles de veille peuvent faire l'objet de traduction automatique.

Plus de 4 000 applications Android qui utilisent les bases de données Firebase hébergées dans le nuage de Google divulguent « à leur insu » des informations sensibles sur leurs utilisateurs, notamment leurs adresses électroniques, noms d’utilisateur, mots de passe, numéros de téléphone, noms complets, messages de chat et données de localisation.

L’enquête, menée par Bob Diachenko de Security Discovery en partenariat avec Comparitech, est le résultat d’une analyse de 15 735 applications Android, qui représentent environ 18 % de toutes les applications de la boutique Google Play.

« 4,8 % des applications mobiles utilisant Google Firebase pour stocker les données des utilisateurs ne sont pas correctement sécurisées, ce qui permet à n’importe qui d’accéder aux bases de données contenant les informations personnelles des utilisateurs, les jetons d’accès et d’autres données sans mot de passe ou toute autre authentification, » Comparitech a déclaré.

Acquis par Google en 2014, Firebase est une plateforme de développement d’applications mobiles très populaire qui offre une variété d’outils pour aider les développeurs d’applications tiers à créer des applications, à stocker en toute sécurité les données et les fichiers des applications, à résoudre les problèmes et même à communiquer avec les utilisateurs via des fonctions de messagerie interne.

Avec les applications vulnérables en question – couvrant principalement les jeux, l’éducation, le divertissement et les catégories professionnelles – installées 4,22 milliards de fois par les utilisateurs d’Android, selon Comparitech : « il y a de fortes chances que la vie privée d’un utilisateur d’Android ait été compromise par au moins une application. »

Étant donné que Firebase est un outil multiplateforme, les chercheurs ont également averti que les erreurs de configuration risquent d’avoir un impact sur iOS et les applications web.

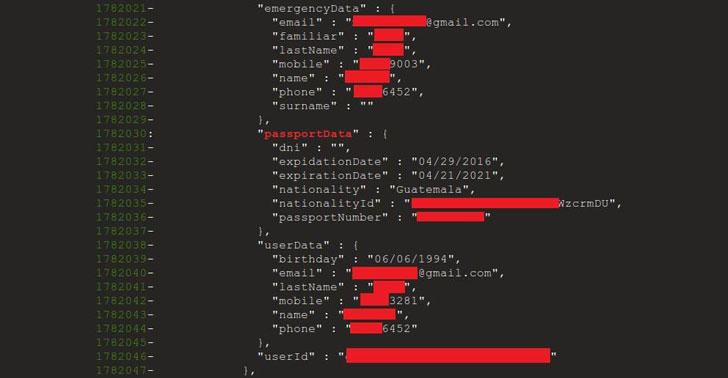

Le contenu complet de la base de données, couvrant 4 282 applications, est inclus :

- Adresses électroniques : 7,000,000+

- Noms d’utilisateur : 4 400 000+

- Mots de passe : 1,000,000+

- Les numéros de téléphone : 5,300,000+

- Noms complets : 18 300 000+

- Messages de chat : 6,800,000+

- Données GPS : 6,200,000+

- Adresses IP : 156,000+

- Adresses de rue : 560,000+

Diachenko a trouvé les bases de données exposées en utilisant des bases de données Firebase connues API REST qui est utilisé pour accéder aux données stockées sur des instances non protégées, récupérées au format JSON, en ajoutant simplement le suffixe « /.json » à l’URL d’une base de données (par exemple « https://~project_id~.firebaseio.com/.json »).

En plus des 155 066 applications ayant des bases de données exposées publiquement, les chercheurs ont trouvé 9 014 applications avec des droits d’écriture, permettant ainsi potentiellement à un attaquant d’injecter des données malveillantes et de corrompre la base de données, et même de diffuser des logiciels malveillants.

L’indexation des URL de la base de données Firebase par des moteurs de recherche tels que Bing, qui expose les points d’extrémité vulnérables pour toute personne sur Internet, complique encore la situation. Une recherche sur Google, cependant, ne donne aucun résultat.

Après que Google ait été informé des résultats le 22 avril, le géant de la recherche a déclaré qu’il contactait les développeurs concernés pour résoudre les problèmes.

Ce n’est pas la première fois que les bases de données exposées de Firebase font l’objet d’une fuite d’informations personnelles. Les chercheurs de la société de sécurité mobile Appartenance a trouvé un cas similaire il y a deux ans, ce qui a entraîné l’exposition de 100 millions d’enregistrements de données.

Laisser une base de données exposée sans aucune authentification est une invitation ouverte aux mauvais acteurs. Il est donc recommandé aux développeurs d’applications d’adhérer à Règles de la base de données Firebase pour sécuriser les données et empêcher tout accès non autorisé.

Les utilisateurs, quant à eux, sont invités à s’en tenir aux seules applications de confiance et à faire preuve de prudence quant aux informations partagées avec une application.

Poster un commentaire