Certains articles de veille peuvent faire l'objet de traduction automatique.

La majorité des serveurs Cacti exposés à Internet n’ont pas été corrigés contre une vulnérabilité de sécurité critique récemment corrigée qui a fait l’objet d’une exploitation active dans la nature.

C’est selon la plate-forme de gestion de surface d’attaque Censys, qui trouvé seuls 26 serveurs sur un total de 6 427 exécutent un version corrigée de Cactus (1.2.23 et 1.3.0).

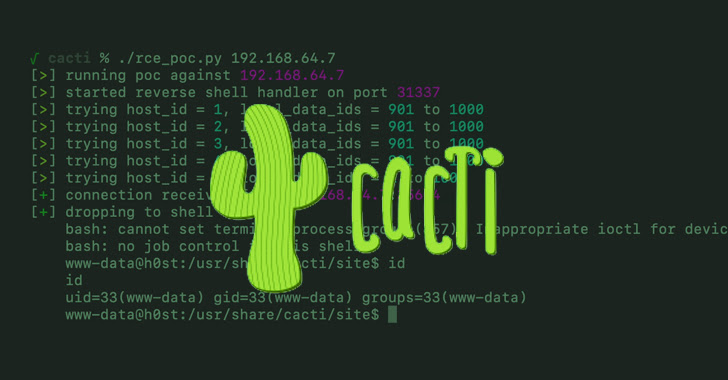

Les publier en question concerne CVE-2022-46169 (score CVSS : 9,8), une combinaison de contournement d’authentification et d’injection de commande qui permet à un utilisateur non authentifié d’exécuter du code arbitraire sur une version affectée de la solution de surveillance Web open source.

Les détails sur la faille, qui affecte les versions 1.2.22 et inférieures, ont d’abord été révélés par SonarSource. La faille a été signalée aux mainteneurs du projet le 2 décembre 2022.

« Une vérification d’autorisation basée sur le nom d’hôte n’est pas mise en œuvre en toute sécurité pour la plupart des installations de Cacti », a déclaré Stefan Schiller, chercheur à SonarSource. c’est noté plus tôt ce mois-ci, ajoutant « une entrée utilisateur non nettoyée est propagée à une chaîne utilisée pour exécuter une commande externe ».

La divulgation publique de la vulnérabilité a également conduit à des « tentatives d’exploitation », avec la Fondation Shadowserver et GreyNoise avertissement d’attaques malveillantes provenant d’une adresse IP située en Ukraine jusqu’à présent.

La majorité des versions non corrigées (1 320) se trouvent au Brésil, suivi de l’Indonésie, des États-Unis, de la Chine, du Bangladesh, de la Russie, de l’Ukraine, des Philippines, de la Thaïlande et du Royaume-Uni.

La faille SugarCRM activement exploitée pour supprimer les shells Web

Le développement vient comme SugarCRM correctifs expédiés pour une vulnérabilité divulguée publiquement qui a également été activement militarisée pour déposer un shell Web basé sur PHP sur 354 hôtes uniques, Censys m’a dit dans un conseil indépendant.

Le bug, suivi comme CVE-2023-22952, concerne un cas de validation d’entrée manquante pouvant entraîner l’injection de code PHP arbitraire. Ce problème a été résolu dans les versions 11.0.5 et 12.0.2 de SugarCRM.

Dans les attaques détaillées par Censys, le shell Web est utilisé comme conduit pour exécuter des commandes supplémentaires sur la machine infectée avec les mêmes autorisations que l’utilisateur exécutant le service Web. La majorité des infections ont été signalées aux États-Unis, en Allemagne, en Australie, en France et au Royaume-Uni

Il n’est pas rare que des acteurs malveillants exploitent les vulnérabilités récemment révélées pour mener à bien leurs attaques, ce qui oblige les utilisateurs à agir rapidement pour combler les failles de sécurité.

Poster un commentaire