Certains articles de veille peuvent faire l'objet de traduction automatique.

Alors que les gens travaillent de plus en plus à domicile et que les plateformes de communication en ligne telles que Zoom explosent en popularité suite à l’épidémie de coronavirus, les cybercriminels profitent de la hausse de l’utilisation en enregistrant de nouveaux faux domaines « Zoom » et des fichiers exécutables « Zoom » malveillants dans le but de tromper les gens en les incitant à télécharger des logiciels malveillants sur leurs appareils.

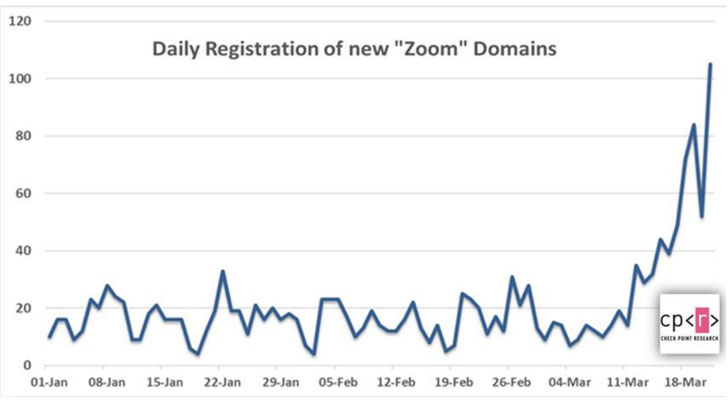

Selon un rapport publié par Check Point et partagé avec The Hacker News, plus de 1 700 nouveaux domaines « Zoom » ont été enregistrés depuis le début de la pandémie, dont 25 % au cours des sept derniers jours seulement.

Nous constatons une forte augmentation du nombre de domaines « Zoom » enregistrés, en particulier la semaine dernière », a déclaré Omer Dembinsky, directeur de la recherche cybernétique à Point de contrôle.

« La récente augmentation stupéfiante signifie que les pirates informatiques ont pris conscience du changement de paradigme du travail à domicile que COVID-19 a imposé, et ils le voient comme une opportunité de tromper, d’attirer et d’exploiter. Chaque fois qu’un lien Zoom ou un document vous est envoyé ou transmis, je vérifie que ce n’est pas un piège ».

Avec plus de 74 000 clients et 13 millions d’utilisateurs actifs par mois, Zoom est l’une des plateformes de communication d’entreprise dans le nuage les plus populaires. Elle offre des services de chat, de vidéoconférence et d’audioconférence, ainsi que des options permettant d’organiser des webinaires et des réunions virtuelles en ligne.

La popularité de Zoom a considérablement augmenté au cours des dernières semaines, car des millions d’étudiants, d’hommes d’affaires et même de fonctionnaires dans le monde entier sont obligés de travailler et de se réunir depuis chez eux pendant la pandémie de coronavirus.

Le rapport fait suite à une augmentation significative du nombre de domaines liés aux coronavirus malveillantsavec les mauvais acteurs qui trouvent de nouveaux moyens de tirer profit le souci de la santé mondiale de mettre en scène une variété de les attaques de logiciels malveillantsLes sites d’escroquerie et les applications de traçage malveillantes sont créés.

De plus, les chercheurs ont déclaré avoir détecté des fichiers malveillants portant le nom « zoom-us-zoom_##########.exe » qui, lorsqu’ils sont exécutés, installent des programmes potentiellement indésirables (PUP) tels que InstallCoreune application de type « bundleware » douteuse qui est connue pour installer d’autres types de logiciels malveillants.

Mais Zoom n’est pas la seule application à être ciblée par les cybercriminels. Les écoles se tournant vers les plateformes d’apprentissage en ligne pour occuper leurs élèves, les chercheurs de Check Point ont également découvert des sites de phishing se faisant passer pour les légitimes Salle de classe Google (par exemple, googloclassroom.com et googieclassroom.com) pour inciter les utilisateurs involontaires à télécharger des logiciels malveillants.

Zoom résout le problème de la protection de la vie privée dans son application iOS

Zoom, pour sa part, a également connu son lot de problèmes liés à la vie privée et à la sécurité. L’année dernière, l’application de vidéoconférence fixé une vulnérabilité qui pourrait permettre à des sites web de détourner la webcam des utilisateurs et de les joindre « de force » à un appel Zoom sans leur permission.

Puis, au début du mois de janvier, la société a écrasé un autre bug qui aurait pu permettre les agresseurs à deviner l’identité d’une rencontre et se joindre à une réunion non protégée, exposant potentiellement des documents audio et vidéo privés et des documents partagés tout au long de la session. Suite à cette divulgation, Zoom a introduit des mots de passe par défaut pour chaque réunion que les participants doivent saisir lors de leur inscription en entrant manuellement l’ID de la réunion.

Et enfin, juste après le week-end, Zoom a mis à jour son application iOS après avoir été pris en train d’envoyer des informations sur le dispositif et un identifiant de l’annonceur à Facebook en utilisant le kit de développement logiciel (SDK) du réseau social et des inquiétudes ont été exprimées quant au fait qu’il ne divulgue pas le partage des données dans sa politique de confidentialité.

Soulignant certains des risques pour la vie privée associés à l’utilisation des produits de Zoom, le Fondation Frontière électronique (EFF) a déclaré que les hôtes des appels Zoom peuvent voir si les participants ont la fenêtre vidéo Zoom active ou non pour savoir s’ils sont attentifs. Les administrateurs peuvent également voir l’adresse IP, les données de localisation et les informations sur les appareils de chaque participant.

À l’adresse suivante : se protéger Face à de telles menaces, il est essentiel que les applications soient tenues à jour et qu’elles soient à l’affût des courriers électroniques provenant d’expéditeurs inconnus et de domaines ressemblants qui contiennent des fautes d’orthographe.

De plus, n’ouvrez pas de pièces jointes inconnues ou ne cliquez pas sur les liens promotionnels dans les courriels, le remède contre la maladie de Corona n’arrivera pas par courriel, et assurez-vous également de commander des produits provenant uniquement de sources authentiques.

Poster un commentaire