Certains articles de veille peuvent faire l'objet de traduction automatique.

Comme indiqué, une attaque de phishing a ciblé les Nations Unies avec le logiciel malveillant Emotet. La campagne de phishing dédiée aux e-mails ciblait 600 adresses e-mail des Nations Unies.

Emotet ciblé Nations Unies

Des chercheurs de Cofense ont découvert une autre campagne de phishing dans la nature. Cependant, celui-ci semble spécifiquement destiné aux Nations Unies.

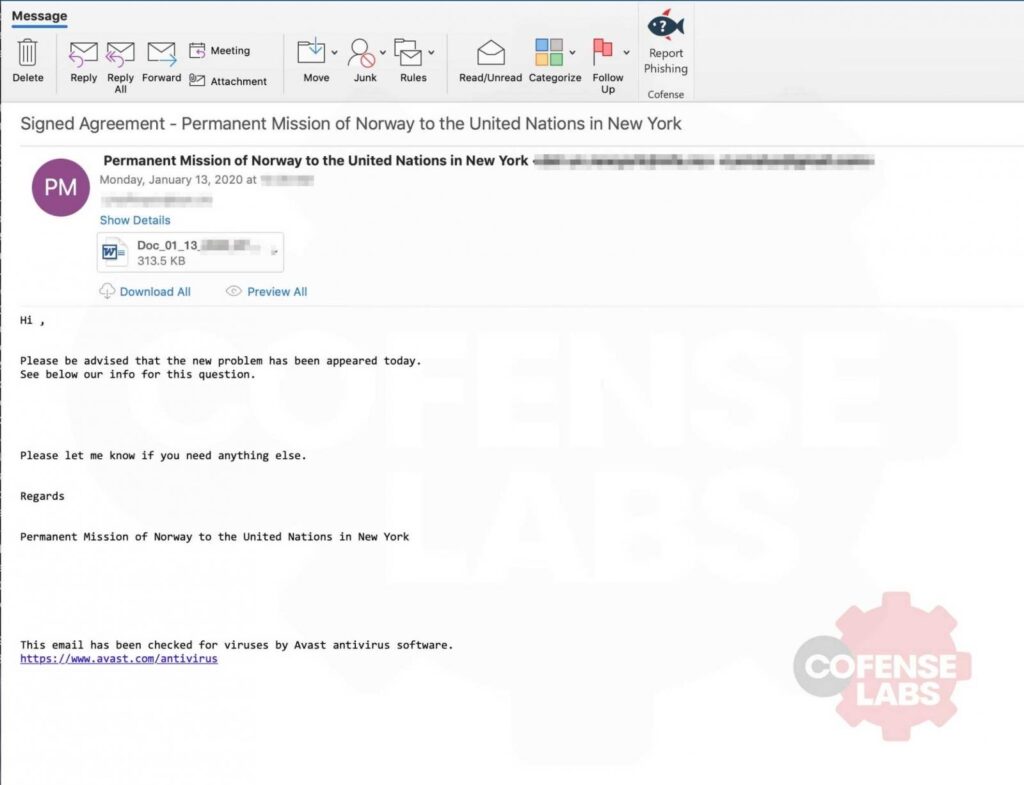

Selon BleepingComputer, l’équipe Cofense a découvert une campagne d’hameçonnage par e-mail livrant le malware Emotet aux responsables des Nations Unies. Le courriel usurpe l’identité de la Mission permanente de la Norvège auprès de l’ONU à New York. Le corps de l’e-mail comprend un message créant un sentiment de panique pour le destinataire. Attendu qu’il inclut également un fichier Word en pièce jointe, demandant au destinataire de le lire.

L’ouverture du document obligerait le destinataire à activer l’édition, ce qui finira par exécuter des macros Word malveillantes. À son tour, il télécharge et installe le malware Emotet sur le système. La victime ne sentira pas la présence du logiciel malveillant qui continue de fonctionner en arrière-plan. Emotet peut ensuite envoyer des courriers indésirables à d’autres systèmes, et peut également installer d’autres logiciels malveillants, tels que Trickbot ou Ryuk ransomware.

Emotet de retour après les vacances

Le malware Emotet était très actif dans la nature à la fin de 2019. Il a trompé les utilisateurs avec des campagnes de phishing en se faisant passer pour des invitations à des manifestations de Greta Thunberg sur le changement climatique. De plus, il a également exploité les invitations à des fêtes pour exécuter une activité malveillante.

Après une période d’inactivité de trois semaines, le malware est revenu avec encore plus de robustesse. La récente campagne cible environ 82 pays, principalement les États-Unis.

Poster un commentaire