Certains articles de veille peuvent faire l'objet de traduction automatique.

Activité de piratage en La bande de Gaza et la Cisjordanie ont connu une recrudescence ces dernières années, alors que des partis politiques palestiniens rivaux se livraient à des actes de piratage. spar l’un contre l’autre, le conflit israélo-palestinien. conflit continue et les hackers palestiniens s’imposent de plus en plus sur la scène mondiale. Maintenant, Facebook a découvert deux campagnes d’espionnage numérique en provenance de Palestine, actives en 2019 et 2020, qui ont exploité une gamme d’appareils et de plateformes, y compris un logiciel espion unique qui ciblait iOS.

Les groupes, qui semblent n’avoir aucun lien entre eux, semblent avoir eu des objectifs croisés. Mais tous deux ont utilisé des plateformes de médias sociaux comme Facebook comme points de saut pour se connecter avec des cibles et lancer des attaques d’ingénierie sociale pour les guider vers des pages de phishing et d’autres sites web malveillants.

Les chercheurs établissent un lien entre un groupe d’attaquants et le Service de sécurité préventive de Palestine, un groupe de renseignement dépendant du Fatah, le parti au pouvoir en Cisjordanie. Dans cette campagne, le groupe a principalement ciblé les territoires palestiniens et la Syrie, avec quelques activités supplémentaires en Turquie, en Irak, au Liban et en Libye. Les pirates semblaient surtout vouloir s’attaquer aux militants des droits de l’homme et aux militants anti-Fatah, aux journalistes et à des entités telles que l’armée irakienne et l’opposition syrienne.

L’autre groupe, le longtime L’acteur Arid Viper, qui a été associé au Hamas, s’est concentré sur des cibles en Palestine, comme les membres du parti politique Fatah, les responsables gouvernementaux, les forces de sécurité et les étudiants. Arid Viper a mis en place une vaste infrastructure d’attaque pour ses campagnes, notamment des centaines de sites Web qui lançaient des attaques de phishing, hébergeaient des logiciels malveillants iOS et Android, ou fonctionnaient comme des serveurs de commande et de contrôle pour ces logiciels malveillants.

« Pour perturber ces deux opérations, nous avons supprimé leurs comptes, publié les hachages des logiciels malveillants, bloqué les domaines associés à leur activité et alerté les personnes qui, selon nous, étaient ciblées par ces groupes pour les aider à sécuriser leurs comptes », ont écrit Mike Dvilyanski, responsable des enquêtes sur le cyberespionnage chez Facebook, et David Agranovich, directeur de la perturbation des menaces, dans un billet de blog publié mercredi. « Nous avons partagé des informations avec nos partenaires de l’industrie, y compris la communauté des anti-virus, afin qu’ils puissent eux aussi détecter et arrêter cette activité. »

Le groupe lié au Service de sécurité préventive était actif sur les médias sociaux et utilisait à la fois des comptes faux et volés pour créer des personnages, représentant souvent des jeunes femmes. Certains comptes prétendaient soutenir le Hamas, le Fatah ou d’autres groupes militaires et se faisaient parfois passer pour des militants ou des journalistes dans le but d’établir des relations avec les cibles et de les inciter à télécharger des logiciels malveillants.

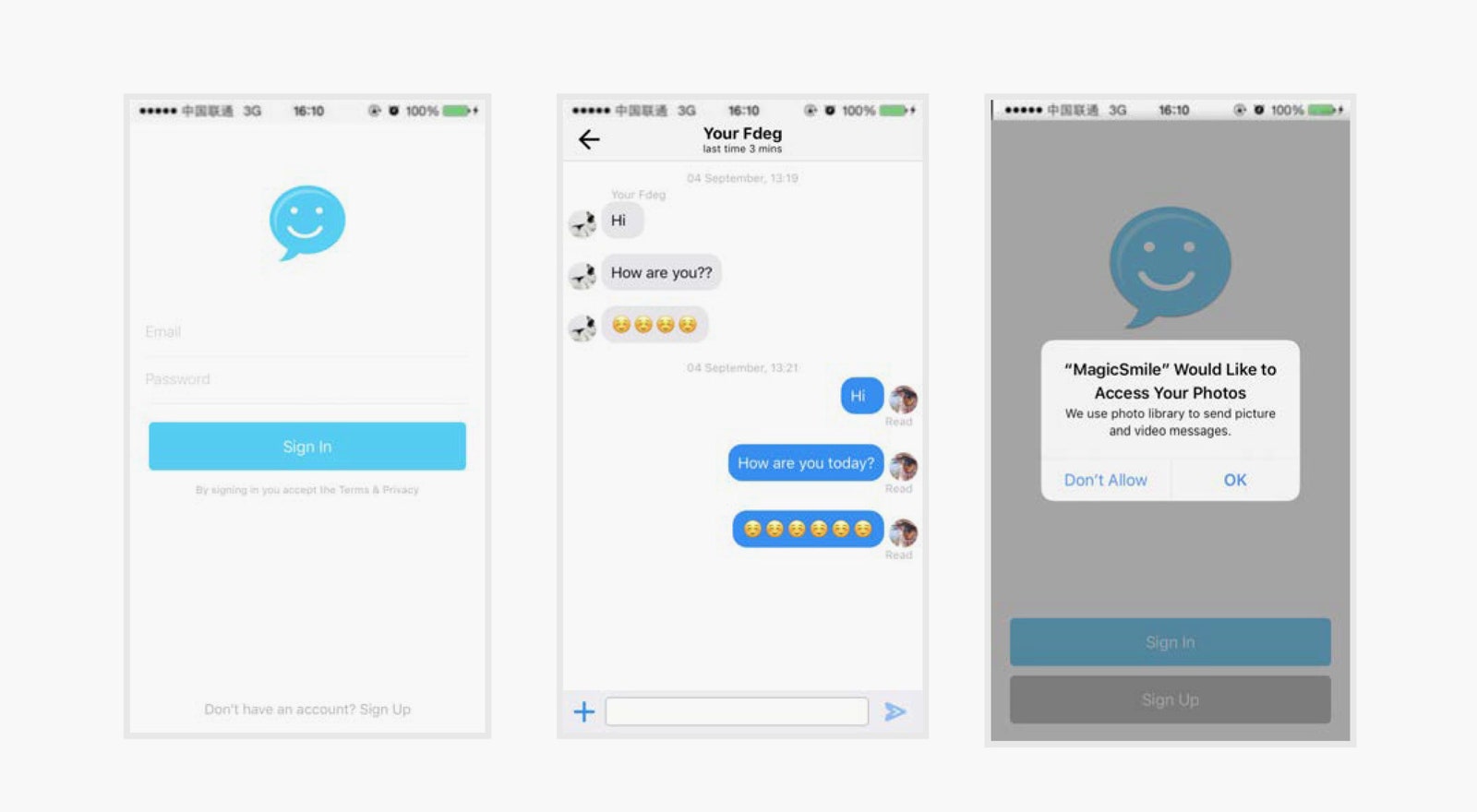

Le groupe utilisait à la fois des logiciels malveillants disponibles dans le commerce et son propre logiciel espion Android se faisant passer pour une application de chat sécurisée pour cibler les victimes. L’application de chat collectait les journaux d’appels, la localisation, les informations de contact, les messages SMS et les métadonnées des appareils. Elle comprenait aussi parfois un enregistreur de frappe. Les attaquants ont également utilisé des logiciels malveillants Android et Windows accessibles au public. Les chercheurs ont vu des preuves que les attaquants ont créé une fausse plateforme de gestion de contenu pour Windows qui ciblait les journalistes qui voulaient soumettre des articles pour publication. L’application ne fonctionnait pas réellement, mais était fournie avec un logiciel malveillant pour Windows.

Poster un commentaire