Failles de type « SQL Injection »

Les failles de type SQL sont parmi les failles les plus dangereuses dans le domaine des sites internet.

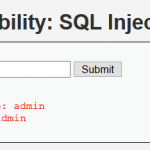

Les injections SQL sont dangereuses car elles permettent d’accéder à la totalité des données contenues dans une base de données.

Fonctionnement et impact d’une attaque SQL Injection

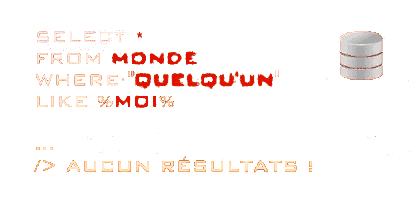

Nous allons ici essayer de comprendre quel est le principe d’une injection SQL. Lorsqu’une requête est effectuée afin d’obtenir des informations, le site va généralement chercher l’information dans une base de donnée.

Par exemple lorsque vous remplissez un formulaire afin de récupérer les articles d’un certain « vincent », l’URL générée ressemblera à :

http://serveur.fr/search.php?s=vincent

Et derrière, une requête SQL récupère les informations :

SELECT auteur, article FROM site.articles where auteur = "vincent" .

Cette requête obtient alors un ensemble de données en retour. Données qui vont être exploitées par PHP et être affichées sous forme de page HTML à l’utilisateur.

Le principe d’une injection SQL est d’utiliser ces requête SQL afin de lire ou d’écrire des informations en base de données. Il existe plusieurs méthodes qui permettent de découvrir les failles SQL d’un site internet. Nous allons en étudier quelques-unes dans ce cours.

Afin de comprendre les injections SQL, il faut avant tout maitriser les bases du langage SQL :

-

Add a note