DVWA Medium level – Injections SQL

Nous sommes arrivés deuxième niveau de DVWA : le level medium.

Le fait que les caractères spéciaux comme les guillemets ou les apostrophes soient interprétés nous a permis d’exploiter la faille SQL de type injection dans le niveau précédent.

Voici un exemple :

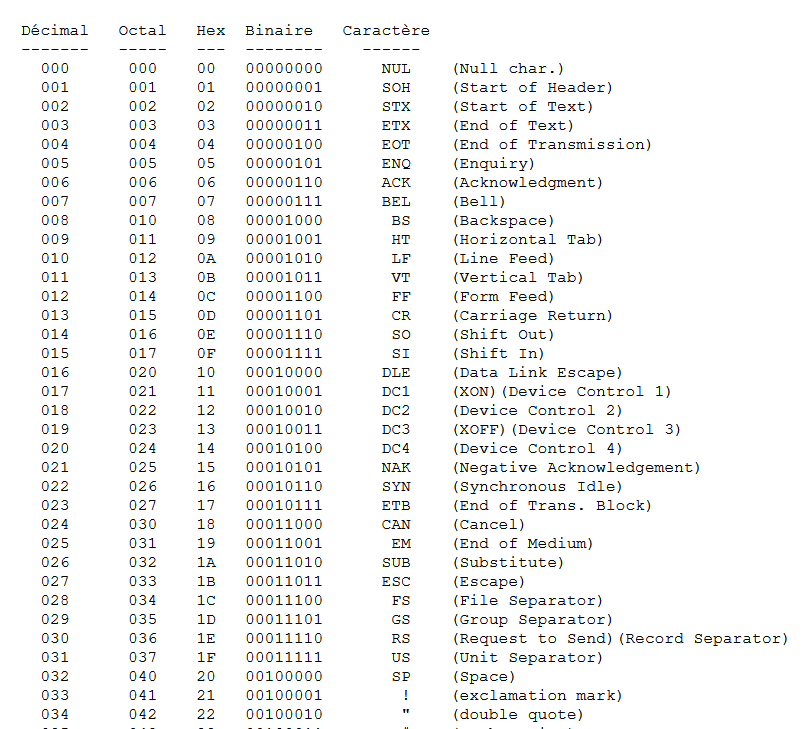

L’HTML URL Encoding permet entre autre, de faire passer au travers d’une URL des caractères spéciaux ou des lettres avec accents qui pourraient ne pas être interprétés correctement par les navigateurs ou les serveurs web.

Ainsi, l’utilisation d’un encodage basé sur les caractères ASCII est utilisé (notamment la valeur “Hex” des lettres : table ascii)

Autrement dit, au lieu d’envoyer la commande SQL suivante :

1' OR user_id >'

On enverra son équivalent encodé :

1%20OR%20user_id%20%3E0

DVWA – SQL Injection blind – level “medium”

Le principe est d’injecter des données pour agir sur la base de données de l’application web visée.

Cependant, il existe une absence de l’affichage d’erreur permettant de “guider” une injection SQL standard.

Même chose que le cours précédent précédent, le mode de détection étant le même et la méthode d’exploitation est la même que pour l’exercice “SQL injection medium”.

-

Add a note