Certains articles de veille peuvent faire l'objet de traduction automatique.

La société roumaine de cybersécurité Bitdefender a libéré un décrypteur gratuit pour une nouvelle souche de ransomware connue sous le nom de Combat mortel.

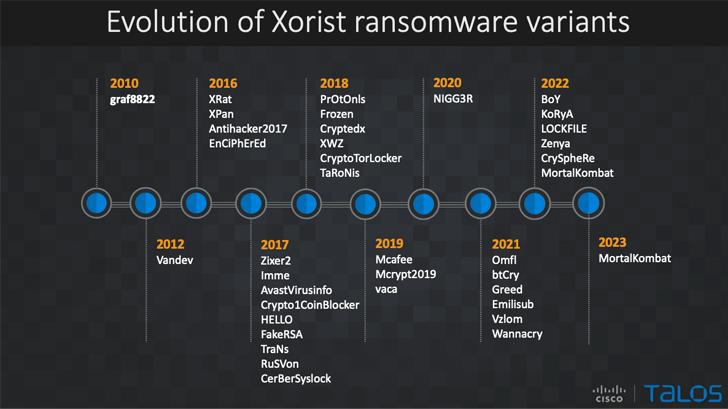

MortalKombat est une nouvelle souche de ransomware apparue en janvier 2023. Elle est basée sur un ransomware de base appelé Xorist et a été observée dans des attaques ciblant des entités aux États-Unis, aux Philippines, au Royaume-Uni et en Turquie.

Xoristedétecté depuis 2010, est distribué en tant que constructeur de ransomware, permettant aux acteurs de la cybermenace de créer et de personnaliser leur propre version du malware.

Cela inclut la note de rançon, le nom de fichier de la note de rançon, la liste des extensions de fichiers ciblées, le fond d’écran à utiliser et l’extension à utiliser sur les fichiers cryptés.

MortalKombat a notamment été déployé lors d’attaques récentes montées par un acteur malveillant anonyme à motivation financière dans le cadre d’une campagne de phishing visant un large éventail d’organisations.

« MortalKombat crypte divers fichiers sur le système de fichiers de la machine victime, tels que les fichiers système, d’application, de base de données, de sauvegarde et de machine virtuelle, ainsi que les fichiers sur les emplacements distants mappés en tant que lecteurs logiques sur la machine de la victime », a révélé Cisco Talos plus tôt ce mois-ci. .

Bien que le ransomware ne présente pas de comportement d’effacement ou ne supprime pas les clichés instantanés de volume, il corrompt l’Explorateur Windows, désactive la fenêtre de commande Exécuter et supprime toutes les applications et tous les dossiers du démarrage de Windows.

Il est également connu pour corrompre les fichiers supprimés dans le dossier Corbeille et modifier les noms et types de fichiers et apporter des modifications au registre Windows pour obtenir la persistance. Les acteurs de la menace derrière la campagne et leur modèle opérationnel sont encore inconnus.

« Basé sur le rançongiciel Xorist, MortalKombat se propage par le biais d’e-mails de phishing et cible les instances RDP exposées », a déclaré Bitdefender. « Le malware est planté via le BAT Loader qui fournit également le malware Laplas Clipper. »

MortalKombat n’est pas la seule variante xoriste à avoir émergé dans le paysage des menaces au cours des derniers mois. En novembre 2022, Fortinet FortiGuard Labs révélé une autre version qui laisse une note de rançon en espagnol.

Le développement intervient également un peu plus d’un mois après Avast publié un décrypteur gratuit pour le ransomware BianLian pour aider les victimes du malware à récupérer des fichiers verrouillés sans avoir à payer les acteurs de la menace.

Poster un commentaire